【IT168 资讯】最近两天,关注网络安全领域的朋友应该都有被一个名为WannaRen的勒索病毒刷屏。或许是因为该勒索病毒的名字和2017年WannaCry的名字略为相像,所以有网友猜测该病毒为WannaCry的又一变种。

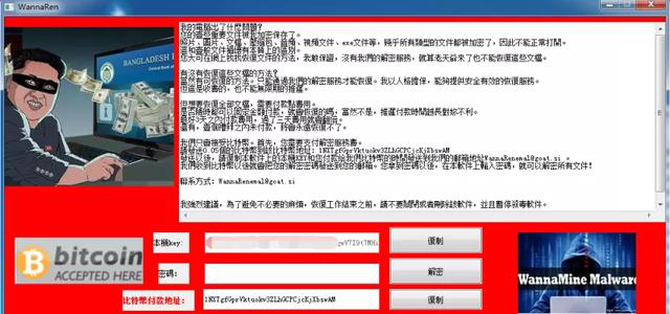

据称,WannaRen勒索软件在对文件加密后,会向受黑用户索要0.05个比特币(约合2500元人民币)。据网上公开资料显示,该勒索病毒能够通过QQ群、论坛、下载站、外挂、KMS激活工具等进行传播,且大部分感染者为个人用户。

而面对WannaRen勒索软件,很多安全工具都表示,用户中招后暂无法为用户进行解密,当然也有一些安全厂商能够对其进行拦截,譬如奇安信威胁情报中心透露,他们已第一时间生成了该勒索病毒家族对应的威胁情报并下发到各检测设备。基于奇安信威胁情报中心的威胁情报数据的全线产品,已经支持对该家族的精确检测,可在电脑中招前将其拦截。

但归根结底就是,我能够帮你拦截,但如果你没有用我们家产品,一旦中招,我们也是无解的。

就在受害用户一筹莫展之际,极具喜剧性的一幕发生了:WannaRen勒索软件的作者竟然向安全厂商递交了解密密钥!对,你没听错!是解密密钥!

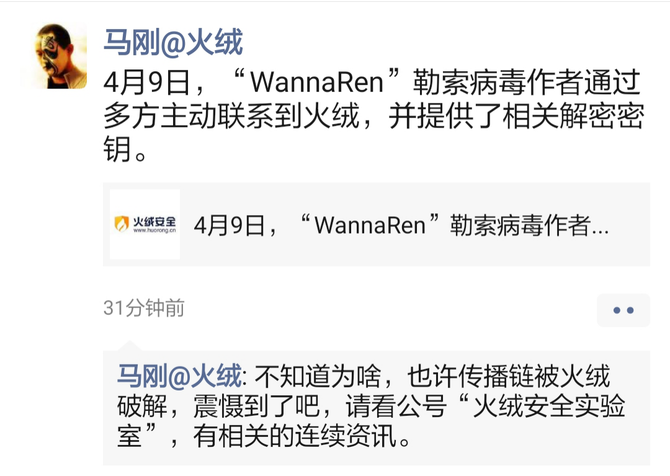

4月9日下午,火绒安全创始人马刚在微信朋友圈发表动态,动态中表示:“4月9日,‘WannaRen’勒索病毒作者通过多方主动联系到火绒,并提供了相关解密密钥。”并笑称不知道为啥会主动提供,可能是被火绒破解震慑到了吧。

我只想问,这都什么神仙操作?做病毒的给做病毒查杀的提供密钥?简直是见所未见,闻所未闻啊!

而后小编半信半疑的打开链接,是一篇微博,微博内容大致是这样的:今天(4月9日)上午,WannaRen勒索病毒的作者在要求一名中招的火绒用户支付赎金未果后,竟主动提供病毒解密钥匙,并要求该火绒用户将密钥转发给火绒团队,制作“相应解密程序”。而该火绒用户也在第一时间联系到火绒安全实验室,经火绒工程师分析后,验证该密钥确实有效。

最后,火绒安全选择了将密钥进行公布,表示愿意将密钥分享给广大安全同行和专业团队,共同开发解密工具,帮助遭遇该病毒的用户解决问题,挽回损失。(文末附“WannaRen勒索病毒解密密钥”)

对于WannaRen勒索病毒作者的这波操作,小编表示着实没看懂,是什么让其“改邪归正”?具体原因也就不得而知,不过有网友调侃,该勒索病毒作者是史上最怂勒索病毒作者。对此,你怎么看?

附: WannaRen勒索病毒解密密钥

-

—-BEGIN RSAPRIVATE KEY—–

MIIEowIBAAKCAQEAxTC/Igjuybr1QbQ1RmD9YxpzVnJKIkgvYpBrBzhsczHQ8WeC

7ikmC5jTbum1eCxTFTxvtnONEy2qDbnSS5fbK/lxYExj6aDLKzQxXCOVSdSQCesW

g1i5AAdUC9S246sdS9VKxT0QL24I+SG+ixckBhcB+ww6z47ACegoH0aLDwvRvehZ

Ycc1qFr1lhRXQpHunrlg4WRphH5xBbszOI+dFRDOpprnbN56CHoLb0q1SzzV3ZFA

FF6Df68Pux1wMHwEXbULRHo5AIZJPJq8L9ThWVsj6v42jAjJQ8m8bRh0+Jz4Rohk

WwPgL+VFxDG2AiiCU5/yLNoQX0JM9VWBxy6Z3QIDAQABAoIBADi/KoH06CMNtn7O

CXbTepgGiKKcCVGMTHak8OgHCM6ty19tVnSLSvOTa2VDxIFs4AwAdHWhEzwtq/5/

N1GhxeUFx+balPYq28z3HC1T4CZ7EWiJStVJtxOXCEzPTkJ+f9PO8dGJHRtJIzPu

zhLg+fD2tg81GceZYRJ4yPMXLfWKA5DmGkRv/1Usq5zvMClLdrmw/q2rnCbRLdeE

EAzSAi9kqsnEaZKfCbXb/gby+bUwAgn7mxs+CJ611hzD/r2w9dgXkaUJYuKRRv+B

GlQHBRQ7hXogkIzeaGqmw8M3xko7xzADsytFYxt2Kthuww2YV4E6Q1Hl4bBW0q+g

w+jSolECgYEA0Tnns+LaqMd5KCQiyWlCodQ2DtOMOefhIrJbRhdAkAq6FtVICxkL

nIJL0gmo4T/zDaMr8vsn7Ck+wLjXUsYt1/EulLtVnuH76FU0PkjJqBdre5Gjf23/

YGHW7DJEoH3p/7DIgV4+wXPu6dD+8eECqwm1hLACOxkfZnOFZ1VGxeMCgYEA8UYH

jaA69ILlz0TzDzoRdTmam6RDqjsVO/bwaSChGphV0dicKue25iUUDj87a1yLU5Nq

t0Kt0w1FL/iile1Eu4fe4ryukPGw2jAZh/xq7i2RRSFLXim5an9AbBVQ55478AJa

sTaIOSoODgBspsBLShnXQRKEfwYPv2GthhcJLT8CgYAssRDERQ3uBYXkxCtGGJzq

Enllm1yVtelKTwzeIPNikVgErpRQAo6PZOmrOPMBAnb5j8RAh9OUR48m/ZTJEpoS

SWtoy8dTQ/RaQXECaOviYvZLk+V3v9hQDzYoh+hO2/aS7oE12RrQmeILwd/jbOvz

+wPyDuK7GvexG7YAR5/xfwKBgQCA8p6C0MnxeCv+dKk60BwYfKrm2AnZ5y3YGIgw

h2HS5uum9Y+xVpnnspVfb+f/3zwPdNAqFZb1HziFBOtQGbkMSPeUUqcxjBqq4d4j

UYKMvQnQ2pR/ROl1w4DYwyO0RlteUMPLxotTkehlD1ECZe9XMSxb+NubT9AGxtuI

uLMM3QKBgGl0mYCgCVHi4kJeBIgabGqbS2PuRr1uogAI7O2b/HQh5NAIaNEqJfUa

aTKS5WzQ6lJwhRLpA6Un38RDWHUGVnEmm8/vF50f74igTMgSddjPwpWEf3NPdu0Z

UIfJd1hd77BYLviBVYft1diwIK3ypPLzhRhsBSp7RL2L6w0/Y9rf

—–END RSA PRIVATEKEY—–